offline

- dr_Bora

- Anti Malware Fighter

Rank 2

- Pridružio: 24 Jul 2007

- Poruke: 12280

- Gde živiš: Höganäs, SE

|

System Shield, Usec.at

Program features:Protects Autorun keys from being changed without your permission.

Protects Legacy Autorun Keys from having their settings changed.

Protects Service Keys from being deleted or changed.

Protects Browser Helper Object Keys so no one can take over your browser by remotely installing rouge software.

Protects IE Settings from being changed so no one can alter the way your browser operates or cause it to download files without your permission.

Protects the Host file from being edited so no one can alter the addresses of sites you visit and steal your identity.

Allows legitimate programs to make registry changes with your permission.

Displays what any program is trying to change and shows you what those changes will be if you allow them to occur.

Provides a way to create " White List" for programs that you have approved.

Logs all changes to your Registry as they occur.

System Shield nije klasičan anti-malware program temeljen na definicijama i on vam nikada neće prijaviti malware na način na koji to rade npr. antivirus programi.

Ovaj program prati/presreće pokušaje pisanja u određene delove Windows-ovog registra i prijavljuje te aktivnosti korisniku.

Delovi registra koje nadzire System Shield su oni u kojima se nalaze setovanja za Browser Helper Objects (Internet Explorer plug-ins), Services podključevi (servisi i driveri), deo Internet Explorer podešavanja (npr. Home Page), Run sekcija, itd.

Pomenuta setovanja nisu jedine tačke koje malware može da iskoristi za pokretanje, no, jesu najčešće korišćeni metodi.

Takođe, program prati i promene HOSTS file-a.

Uopšteno govoreći, postoji određeni broj sličnih rešenja; možda novijih, kompleksnijih, boljih.

Ali u 635 KB Setup programa, za 0 € (+ "Please donate..." pop-up pri startovanju programa), rekao bih da ovaj nudi dovoljno korisnicima koji preferiraju malo veći nivo kontrole (i imaju znanje da se nose sa istim) da bude pomenut.

Nakon instalacije programa biće pokrenuta dva procesa koji će da zauzmu 2-3 MB memorije a u tray-u će biti dostupna ikonica programa koja omogućuje pristup korisničkom interfejsu kao i uključivanje/isključivanje monitoringa.

. . . . . .

Korisnički interfejs:

. . . . . .  . . . . . .

Settings kartica nudi određena podešavanja, no tu realno nema šta da se menja.

Jedino što ima smisla promeniti je folder u kome će biti čuvani logovi programa (za svaki dan će biti napravljen novi log).

White List kartica predstavlja spisak programa i akcija istih na koje System Shield neće reagovati (to su aplikacije (i njihovi postupci) kojima verujete).

Logs kartica prikazuje sve (praćene) aktivnosti programa i poduzete akcije.

Korišćenje System Shield-a:

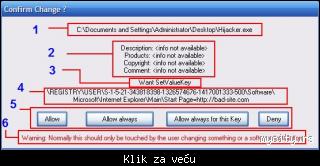

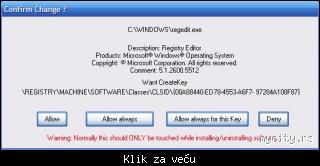

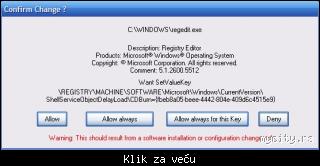

Kada program detektuje pokušaj pisanja u neki od praćenih delova registra, korisniku biva prikazan prozor sličan ovome:

1 - program koji pokušava da izvrši promenu.

U većini slučajeva, ovaj podatak je osnova za donošenje odluke o tome šta učiniti. Ukoliko prepoznajete program, u opštem slučaju, operaciju treba dozvoliti.

Optimalan izbor u tom slučaju bi bio Always Allow.

No, u određenim slučajevima, premda je program pomenut u prvoj liniji legitiman, treba izbegavati korišćenje opcije Always Allow (kasnije će biti dat primer i pojašnjenje za services.exe, a slično važi i za rundll32.exe (oba file-a se nalaze u Windows\system32 folderu)).

2 - predstavlja opis (inače dostupan pod Properties > Version) file-a koji je pomenut pod 1). Ovi podaci nisu nešto na šta se treba osloniti jer autor programa može tu da upiše šta želi (npr. maliciozan file pomoću tog opisa može pokušati da se "provuče" kao legitiman MS-ov file).

3 - operacija u registru/nad file-om koju program pod 1) pokušava da izvrši.

CreateFile - program pokušava da kreira/izmeni file (odnosi se na HOSTS file).

SetValueKey - program pokušava da upiše neku vrednost u registry ili da modifikuje istu.

CreateKey - program pokušava da kreira novi ključ u registru.

4 - predstavlja registry ključ/vrednost koju program pokušava da kreira/izmeni ili file koji program pokušava da izmeni.

Primer sa slike:

SOFTWARE\Microsoft\Internet Explorer\Main\Start Page=http://bad-site.com

Ovde program pod 1) pokušava da promeni podatak koji se nalazi u vrednosti koja određuje koji sajt će Internet Explorer da otvori pri pokretanju. Crveno obeleženi deo predstavlja novi home page.

Odluka da li dozvoliti ovakvu promenu ili ne zavisi prvenstveno od programa koji pokušava da je izvrši i samog sajta koji bi bio postavljen kao home page (generalno govoreći, ovakve promene su obično nepoželjne sem u slučaju da sami menjate home page).

5 - akcije koje korisnik može da poduzme.

Allow - dozvoljava prijavljenu operaciju u registru/nad file-om. Ukoliko se slična promena opet dogodi, korisnik će biti upitan šta činiti.

Allow always - trajno dozvoljava ovakav tip operacija (pomenut pod 3)) programu navedenom pod 1). Praktično, ova opcija služi za dodavanje programa i određenog tipa njegovog ponašanja u whitelist-u (u listu programa kojima verujete).

Allow always for this Key - programu pomenutom pod 1) trajno dozvoljava operaciju pomenutu pod 3) nad ključem/vrednošću/file-om pomenutim pod 4).

U primeru sa slike, ova opcija bi programu Hijacker.exe, koji se nalazi na Desktop-u, trajno dozvolila promene home page-a za IE.

Deny - sprečava izvršavanje pomenute operaciju u registru/nad file-om.

6 - uopšteno pojašnjenje koje program daje za određene operacije koje je presreo. Može biti od pomoći za određivanje optimalne akcije, no, programa je mnogo, a mnogo programa se ponaša na mnogo načina, tako da je teško u jednoj rečenici dati precizno uputstvo šta raditi.

Controlling the beast...

Windows registry je izuzetno kompleksna baza podataka i detaljno objašnjavanje svega sa čime bi mogli da se susretnete tokom korišćenja bilo kojeg programa za monitoring registra, najblaže rečeno, prevazilazi okvire ovog teksta.

Pokušaću kroz par primera da prikažem neke od situacija i pojasnim najčešće i najbitnije stvari sa kojima bi se mogli susresti tokom korišćenja programa.

- Pokušaj modifikacije HOSTS file-a:

Ovo uvek biva prijavljeno kao:

Want CreateFile

C:\WINDOWS\system32\drivers\etc\hosts

Odluku o akciji za poduzeti treba doneti na osnovu naziva programa koji pokušava da izvrši promenu (dat u prvoj liniji).

U opštem slučaju, ukoliko ovakav pop-up izleti tek tako, ''iz vedra neba'', Deny je ono što želite kliknuti.

Naravno, postoje legitimni programi koji vrše promene hosts file-a (npr. Spybot - S&D to radi u postupku imunizacije).

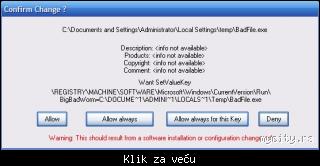

- Upis programa u Run sekciju u registru:

Programi upisani u Run sekciju će automatski da se pokrenu sa Windows-om. U pitanju je standardan autostart metod koji koriste mnogi programi (kako legitimni, tako i maliciozni).

Ovo je moguće prepoznati na osnovu toga što u poruci koja se pojavi (u onom delu obeleženom sa 4)) bude prikazan ključ:

SOFTWARE\Microsoft\Windows\CurrentVersion\Run

U primeru sa slike, program:

C:\Documents and Settings\Administrator\Local Settings\temp\BadFile.exe

pokušava da omogući automatsko pokretanje programu:

C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\BadFile.exe

tj, sam sebi omogućuje autostart.

Ukoliko prepoznajete program koji vrši ovu operaciju i program koji biva podešen za autostart, možete izabrati neku od allow opcija.

Ukoliko je to program kome definitivno verujete (npr. vaš antivirus), Always allow je dobar izbor.

Ukoliko program prepoznajete kao legitiman, a da pri tome baš ne bi "ruku u vatru" za njega, te želite da ga ipak imate pod kontrolom, možete izabrati Allow ili Always allow for this Key (ovo poslednje će programu omogućiti da uvek vrši promene tog ključa/vrednosti, dok će aktivnosti u ostalim delovima registra ipak biti praćene).

Generalno gledano, ukoliko (de)instalirate neki program ili mu menjate podešavanja, ovakvo obaveštenje ne treba da vas čudi.

No, ukoliko se obaveštenje pojavi u situaciji kad vi ništa konkretno ne radite, ili npr. u toku surfovanja, pažljivo pogledajte šta to želi da startuje sa Windows-om.

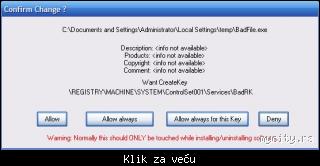

- Pokušaj instalacije servisa/drivera:

Driveri i servisi su korišćeni kako od strane operativnog sistema, tako i od mnogih third-party programa (AV, FW i ostali programi za monitoring internet konekcije, disk defragmenteri,različiti dijagnostički alati, itd.).

Kada ovakva aktivnost bude prijavljena, potrebno je veoma pažljivo proučiti informacije koje je System Shield prikazao jer:

- lošim izborom akcije za operaciju koja je legitimnog karaktera, moguće je izazvati probleme u radu OS-a ili nekog programa;

- dobrim izborom akcije za operaciju koja je malicioznog karaktera, moguće je sprečiti instalaciju malware-a koji koristi servise/drivere (a takav se obično relativno teško uklanja).

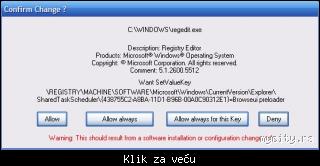

Ove operacije se najlakše prepoznaju po sledećem ključu:

\REGISTRY\MACHINE\SYSTEM\ControlSetXYZ\Services

XYZ - trocifren broj (npr. 001, 002, 003...)

U primeru datom na slici, program:

C:\Documents and Settings\Administrator\Local Settings\temp\BadFile.exe

pokušava da instalira servis/driver pod nazivom BadRK.

Kako reagovati na ovakva obaveštenja?

U situaciji kada instalirate, pokrećete/zatvarate ili menjate podešavanja nekog programa i kada instalirate driver-e za neku hardversku komponentu, operacije upisa/izmene je obično potrebno dozvoliti.

U ostalim slučajevima, izbor treba napraviti na osnovu naziva programa koji vrši upis u registry (naravno, bitan je i naziv servisa koji biva instaliran, no to prosečnom korisniku neće biti baš očigledan pokazatelj (ne)legitimnosti).

Bitno za pomenuti:

. . . . . .

U datim primerima, program koji vrši promene u registru je:

C:\WINDOWS\system32\services.exe

Prvo obaveštenje se pojavljuje pri pokretanju programa Peer Guardian, a drugo pri pokretanju skeniranja MBAM-om.

Program koji pokušava da izvrši ove operacije je deo Windows-a (Services and Controller app) i njegova funkcija je pokretanje/zaustavljanje servisa i drivera.

U primerima sa slika, driveri su već instalirani i u trenutku kada isti budu potrebni programima, services.exe izvrši njihovo učitavanje i startovanje.

U ovakvim slučajevima, ispravan izbor bi bila opcija Allow always for this Key.

U opštem slučaju, pri instalaciji ili pokretanju drivera i servisa, korisnik će dobiti nekoliko upita. Ukoliko se već pri prvom upitu (kreiranje ključa, kao na gornjim slikama), ne može utvrditi da li je postupak legitiman, može se dozvoliti prvih nekoliko upisa (korišćenjem Allow), a zatim kada se pojavi upit o dozvoljavanju upisa ImagePath vrednosti (kao na donjoj slici), po potrebi zaustaviti isti (time instalacija drivera neće biti kompletirana i on se neće moći pokrenuti).

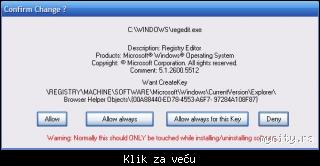

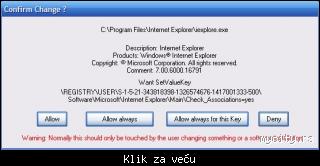

- Pokušaj instalacije BHO-a:

Instalacija BHO-a je, bar što se tiče upisa u registry, nešto kompleksnija od ranije navedenih postupaka.

Neki od mogućih upita:

. . . . . .

Operacije vezane za ovu grupu postupaka se mogu prepoznati po sledećim ključevima:

\REGISTRY\MACHINE\SOFTWARE\Classes\CLSID

\REGISTRY\MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects

Za određivanje legitimnosti operacije važe ista pravila kao i ranije.

Takođe, i ovde će biti prikazani višestruki upiti i u nekima od njih će biti referencirani i file-ovi što može pomoći pri izboru optimalne akcije.

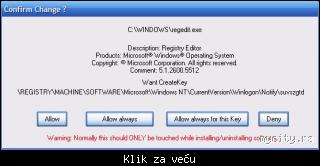

- Promene u Winlogon\Notify sekciji:

Ova sekcija u registru služi za vrlo rano učitavanje dll-ova (jedna vrsta izvršivih file-ova) u memoriju.

Uopšteno govoreći, malo legitimnih programa će imati potrebu da vrši modifikacije ovih ključeva.

Ključ koji će biti prikazan kod ovakvih upita je:

SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify

. . . . . .

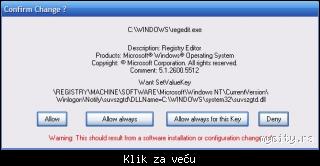

- Promene AppInit_DLLs vrednosti:

File naveden u ovoj vrednosti će biti učitan ("pokrenut") od (gotovo) svakog programa pokrenutog u trenutnoj log on sesiji.

Vrednost koja će biti prikazana kod ovakvih upita:

SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs

Od značaja su naziv programa koji vrši izmenu vrednosti kao i file koji je referenciran (na donjoj slici; kmon.dll).

- Promene u ShellServiceObjectDelayLoad i SharedTaskScheduler sekcijama.

U ovim sekcijama su referencirani CLSID \ InProcServer ključevi u kojima se nalaze podaci o DLL-u koji će biti automatski učitan pri pokretanju Windows-a.

Ključevi koji će biti prikazani kod ovakvih upita su:

SOFTWARE\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad

SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\SharedTaskScheduler

. . . . . .

Ove metode automatskog pokretanja su retko korišćene od strane legitimnih third-party programa. S druge strane, određene familije malware-a ih često koriste.

Obično će (pre ili posle) uz svaki upit za SSODL ili STS stavku, postojati upiti i za stavke u kojima će biti referenciran ključ:

\REGISTRY\MACHINE\SOFTWARE\Classes\CLSID

a neki od tih upita će da sadrži i naziv file-a koji će biti pokrenut (učitan).

Određivanje legitimnosti se može izvesti na osnovu naziva programa koji vrši promenu, CLSID-a (niz znakova između {} zagrada) i naziva file-a koji bude prikazan u kasnijim upitima.

- Promene podešavanja Internet Explorer-a:

Program prati mnogobrojna podešavanja vezana za IE; počevši od početne stranice, većine podešavanja na Programs i Advanced tabovima unutar Internet options dijaloga, itd.

Ključ prikazan kod ovakvih upita:

SOFTWARE\Microsoft\Internet Explorer

. . . . . .

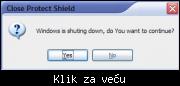

- Shutdown prompt:

Pri svakom isključivanju Windows-a će se pojaviti upit kao na donjoj slici.

Klik na No će da zaustavi shutdown. Ukoliko ne dođe do akcije od strane korisnika, shutdown će biti nastavljen nakon određenog vremena (dvadesetak sekudi).

* * * * *

System Shield je prilično zanimljiv alat. U kombinaciji sa nekim process manager-om, u rukama power usera, može da predstavlja moćan anti-malware layer.

Prosečnom korisniku ovaj program prvenstveno može da posluži kao early warning system (tj. kao alarm da je vreme da pokrenete vaše omiljene anti-malware skenere).

Naravno, ovo nije nešto što može da zameni klasičan zaštitni softver ali svakako može da posluži kao dopuna istome.

Karakterističan za ovakve programe je veliki broj upita korisniku, no, uz malo strpljenja moguće je prilično brzo formirati whitelistu i "utišati" program.

Ono što meni nedostaje kod ovog programa su Deny always taster i opcija za isključivanje procesa koji pokušava da izvrši promenu.

Verovatno ne bi bilo loše i da postoji bilo kakva dokumentacija o programu (sve ovde napisano je procenjeno da bi moglo da radi na određeni način, pa onda testirano/potvrđeno).

Sem toga, rekao bih da ovo fino odrađuje posao za koji je zamišljeno.

Da li je to posao koji želite da bude odrađivan na vašem kompjuteru, procenite sami.

Program je kompatibilan sa Win2k i Windows XP operativnim sistemima i licenciran kao freeware.

Download link: System Shield Installer

|